- API-Schwachstellen (2 von vielen)

- Fehlerhafte Benutzerauthentifizierung

- Injektion

- Einem Gartner-Bericht (von CSO) zufolge erfolgen bereits 40 % der Angriffe auf Webanwendungen über APIs und nicht über Benutzeroberflächen.

- Außerdem sagen die Analysten voraus, dass diese Zahl bis 2021 auf 90 % ansteigen wird.

- Bis 2022 wird der häufigste Angriffsvektor die Verletzung von APIs sein.

- Nach Angaben unseres Unternehmens entfielen im ersten und zweiten Quartal 2020 53 % aller webbasierten Angriffe auf API-Anfragen.

- Peter Welchering:

- BSI (19.3.2021): „Nehmen Sie diese Warnung bitte sehr ernst“ (im Cache)

- Gravierende Sicherheitslücken durch APIs (im Cache), Deutschlandfunk, Computer und Kommunikation, 20.8.2022

- 2.2.2 Microsoft Exchange Server Hack, März 2021

- Zehn Hackergruppen starten Cyberangriffe auf Microsoft Exchange Server

- 250.000 Exchange-Server angreifbar: Patch schon lange verfügbar

- 2.2.3 Log4j

- Kritische Sicherheitslücke (DLF 13.12.2021), Arbeitspapier "Detektion und Reaktion" (BSI, 20.12.2021)

- BSI: Warnstufe Rot, 16.12.2021 (im Cache)

- 2.2.4 GPT (Generated Pretrained Transformer)

- 2.2.4.1. ChatGPT

- Wie die KI-Software ChatGPT vom Organisierten Verbrechen eingesetzt wird (Peter Welchering, Deutschandfunk, Computer und Kommunikation, 21.01.2023 (Link bei ivoox.com)

- Cybercriminals Using ChatGPT to Build Hacking Tools, Write Code, by Marco Marcelline, PC Magazine, Jan 08, 2023

- Sicherheitsanalysten zufolge haben erfahrene und unerfahrene Cyberkriminelle bereits damit begonnen, den Chatbot ChatGPT von OpenAI zu nutzen, um Hacking-Tools zu entwickeln.

- OPWNAI: Cybercriminals Starting to Use ChatGPT, CheckPoint Research, Jan 6, 2023

- Ende November 2022 OpenAI veröffentlichte ChatGPT (Chat Generated Pretrained Transformer), die neue Schnittstelle für sein Large Language Model (LLM), was sofort ein reges Interesse an KI und ihren Einsatzmöglichkeiten auslöste. Allerdings hat ChatGPT auch die moderne Cyber-Bedrohungslandschaft etwas aufgewertet, da sich schnell herausstellte, dass die Code-Generierung weniger qualifizierten Bedrohungsakteuren helfen kann, mühelos Cyber-Angriffe zu starten ... ChatGPT hat erfolgreich einen kompletten Infektionsablauf durchgeführt, von der Erstellung einer überzeugenden Spear-Phishing-E-Mail bis hin zur Ausführung einer Reverse-Shell, die Befehle in englischer Sprache annehmen kann. ... viele Cyberkriminelle, die OpenAI nutzen, haben keinerlei Entwicklungskenntnisse. ... es ist nur eine Frage der Zeit, bis raffiniertere Bedrohungsakteure die Art und Weise, wie sie KI-basierte Tools einsetzen, verbessern ...

- Beispiele dafür, was mit ChatGPT entwickelt werden kann:

- ... ein einfacher Dieb [der] nach 12 gängigen Dateitypen (wie MS Office-Dokumenten, PDFs und Bildern) im gesamten System sucht. Wenn Dateien von Interesse gefunden werden, kopiert die Malware die Dateien in ein temporäres Verzeichnis, komprimiert sie und sendet sie über das Internet. Es ist erwähnenswert, dass sich der Akteur nicht die Mühe gemacht hat, die Dateien zu verschlüsseln oder sicher zu versenden, so dass die Dateien auch in die Hände von Dritten gelangen könnten.

- .... ein einfaches Java-Snippet [das] PuTTY, einen sehr verbreiteten SSH- und Telnet-Client, herunterlädt und ihn heimlich auf dem System ausführt, indem es Powershell benutzt. Dieses Skript kann natürlich modifiziert werden, um jedes beliebige Programm herunterzuladen und auszuführen, einschließlich gängiger Malware-Familien.

- ... die Automatisierung der Post-Exploitation-Phase und ein C++-Programm, das versucht, Benutzeranmeldeinformationen zu ergaunern. Darüber hinaus,

- ... Versionen von SpyNote [generieren], einem Android RAT (Remote Access Troyan)-Schadprogramm.

- .... Skripte für den Dark Web Marketplace erstellen ... um eine Plattform für den automatisierten Handel mit illegalen oder gestohlenen Waren wie gestohlenen Konten oder Zahlungskarten, Malware, ... Drogen und Munition zu schaffen, wobei alle Zahlungen in Kryptowährungen erfolgen.

- ... realistische synthetische Medien, z. B. Audio- oder Videomaterial, erstellen, die zur Verbreitung von Desinformationen oder zur Manipulation der öffentlichen Meinung verwendet werden könnten

- Wie die KI-Software ChatGPT vom Organisierten Verbrechen eingesetzt wird (Peter Welchering, Deutschandfunk, Computer und Kommunikation, 21.01.2023 (Link bei ivoox.com)

- 2.2.4.2 GPT-3

- Developers are using GPT-3 in several ways,

- generating code snippets,

- regular expressions,

- plots and charts from text descriptions,

- Excel functions,

- anything with a text structure, and not just human language text, i.e. automatically generate text summarizations and even programming code workable code that can be run without error, as programming code is just a form of text.

- 2.2.4.3 Open Letter: Pause Giant AI Experiments

- 2.2.4.4 Sam Altman: OpenAI CEO on GPT-4, ChatGPT, and the Future of AI with Lex Fridman (Podcast #367)

March 22, 2023

We call on all AI labs to immediately pause for at least 6 months the training of AI systems more powerful than GPT-4.

AI systems with human-competitive intelligence can pose profound risks to society and humanity, as shown by extensive research and acknowledged by top AI labs. As stated in the widely-endorsed Asilomar AI Principles, Advanced AI could represent a profound change in the history of life on Earth, and should be planned for and managed with commensurate care and resources. Unfortunately, this level of planning and management is not happening, even though recent months have seen AI labs locked in an out-of-control race to develop and deploy ever more powerful digital minds that no one – not even their creators – can understand, predict, or reliably control.

Contemporary AI systems are now becoming human-competitive at general tasks, and we must ask ourselves: Should we let machines flood our information channels with propaganda and untruth? Should we automate away all the jobs, including the fulfilling ones? Should we develop nonhuman minds that might eventually outnumber, outsmart, obsolete and replace us? Should we risk loss of control of our civilization? Such decisions must not be delegated to unelected tech leaders. Powerful AI systems should be developed only once we are confident that their effects will be positive and their risks will be manageable. This confidence must be well justified and increase with the magnitude of a system's potential effects. OpenAI's recent statement regarding artificial general intelligence, states that "At some point, it may be important to get independent review before starting to train future systems, and for the most advanced efforts to agree to limit the rate of growth of compute used for creating new models." We agree. That point is now.

Moratorium: Einflussreiche Technologie-Manager fordern eine Pause in der KI

Sebastian Schreiber, Computer und Kommunikation, Deutschlandfunk, 1. April 2023

- 2.2.4.1. ChatGPT

- 2.2.5 Bundesamt für Sicherheit in der Informationstechnik (BSI): "Alarm Rot"

Es gibt viele Fälle, die darauf zurückzuführen sind, dass bei der Entwicklung und Bereitstellung von APIs keine bewährten Verfahren eingesetzt werden.

Angriffe mit fehlerhafter Authentifizierung zielen darauf ab, ein oder mehrere Konten zu übernehmen und dem Angreifer die gleichen Rechte wie dem angegriffenen Benutzer zu geben.

Angreifer konstruieren API-Aufrufe, die SQL, NoSQL, LDAP, OS- oder andere Befehle enthalten, die von der API oder dem Backend dahinter blind ausgeführt werden.

API-Sicherheit Gartner-Prognose

Bis 2022 prognostiziert Gartner eine API-Angriffe APIs ermöglichen es Millionen von angeschlossenen Geräten, mit Backend-Servern zu kommunizieren, Zugriff auf Daten zu erhalten und miteinander zu kommunizieren.

Geringe Sicherheit in den APIs kann zu schmerzhaften und schädlichen Auswirkungen wie Hackerangriffen und Datenverletzungen führen.

Nach Angaben von Gartner

kommt es regelmäßig zu Angriffen und Datenschutzverletzungen durch unzureichend gesicherte APIs. Der Schutz von Web-APIs ausschließlich mit allgemeinen Anwendungssicherheitslösungen hat sich im Laufe der Jahre als unwirksam erwiesen. Jede neue API stellt einen neuen und potenziell einzigartigen Angriffsvektor auf Ihre Systeme dar, dessen man sich bewusst sein sollte.

Was bedeutet diese API-Sicherheit?

APIs wurden in der Post-iPhone-Ära, der Post-App-Store-Ära, zu einem De-facto-Standard für das moderne Web. Zwei Hauptfaktoren sorgten dafür, dass viele Anwendungsprogrammierschnittstellen geschaffen wurden: das Wachstum mobiler Anwendungen, die webbasierte Backend-APIs erfordern, und die SPA-Architektur.

Das bedeutet, dass das Internet jetzt Teil der API ist, was bedeutet, dass die API-Sicherheit jetzt die Sicherheit von Webanwendungen ist.

Eine weltweite Welle von Cyberangriffen und Datenschutzverletzungen begann im Januar 2021, nachdem vier Zero-Day-Exploits in lokalen Microsoft Exchange-Servern entdeckt wurden, die Angreifern vollen Zugriff auf Benutzer-E-Mails und Kennwörter auf den betroffenen Servern, Administratorrechte auf dem Server und Zugriff auf angeschlossene Geräte im selben Netzwerk ermöglichten. Die Angreifer installieren in der Regel eine Hintertür, die ihnen vollen Zugriff auf die betroffenen Server ermöglicht, selbst wenn der Server später aktualisiert wird, so dass er nicht mehr für die ursprüngliche Sicherheitslücke anfällig ist. Bis zum 9. März 2021 waren schätzungsweise 250 000 Server von den Angriffen betroffen.

Log4Shell, eine Internet-Sicherheitslücke, von der Millionen von Computern betroffen sind, betrifft eine obskure, aber nahezu allgegenwärtige Software, Log4j. Die Software wird verwendet, um alle Arten von Aktivitäten aufzuzeichnen, die unter der Oberfläche einer Vielzahl von Computersystemen ablaufen.

Jen Easterly, Direktorin der U.S. Cybersecurity & Infrastructure Security Agency, bezeichnete Log4Shell als die schwerwiegendste Schwachstelle, die sie in ihrer Laufbahn angetroffen hat. Es gab bereits Hunderttausende, vielleicht sogar Millionen, von Versuchen, die Sicherheitslücke zu missbrauchen..

zum Vergrößern auf Bild klicken

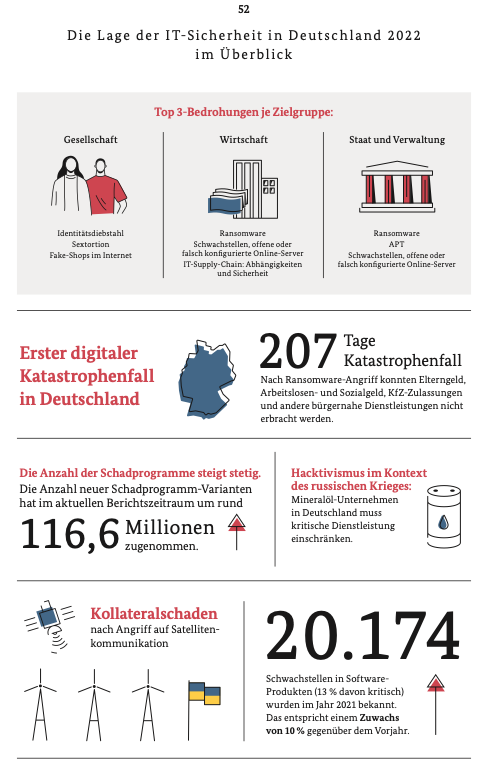

Seite 52 in Die Lage der IT-Sicherheit in Deutschland 2022:

Entdeckt im Jahr 2021: 116,6 Millionen neue Schadprogramm-Varianten und 20.174 Schwachstellen in Softwareprodukten.

2.3 Daniel Ellsberg

- Lied to Death

- Daniel Ellsberg über die Schaffung von nuklearen Weltuntergangsmaschinen, den institutionellen Wahnsinn, der sie aufrechterhält, und einen praktischen Plan zu ihrer Beseitigung, The 80,000 Hours Podcast with Rob Wiblin

- Ebenso Erich Kästners "Die Schule der Diktatoren", "Das erste Bild", Auszug aus Kästners "Vorbemerkung", Hörspiel, 1994 (im Cache]].

Erich Kästner: "Dieses Buch ist ein Theaterstück, und der Plan hierzu ist (1956) zwanzig Jahre alt."

- Nikolay Starikov, "Wer hat Hitler veranlasst, Stalin zu ueberfallen?" (im Cache)]

- "The Doomsday Machine", Seiten 188-190 über die Kuba-Krise als Beispiel für eine solche verdeckte Politik. Die Krise hatte innenpolitische Gründe, nicht -wie in der Öffentlichkeit dargestellt- sicherheitspolitische.

"McNamara hatte auf der zweiten ExComm-Sitzung gesagt ..., dass diese Raketen unsere Sicherheit nicht entscheidend oder gar signifikant beeinträchtigen würden. "Ich will ganz offen sein", sagte er dem Präsidenten. "Ich glaube nicht, dass es ein militärisches Problem darstellt ... Dies ist ein innenpolitisches Problem."

"Die Stationierung stellte Kennedy ganz offensichtlich vor ein innenpolitisches Problem, nachdem er öffentlich die Behauptungen der Republikaner zurückgewiesen hatte, dass die Raketen kommen würden, und als sie dann tatsächlich eintrafen, hatte er den Sowjets ausdrücklich mitgeteilt, dass "schwerwiegende Probleme" entstehen würden, wenn sie ihren Zusicherungen ihm gegenüber widersprächen. [Die Soviets hatten diese Zusicherungen ("assurances") am 11. September 1962 öffentlich und im selben Zeitraum Kennedy in einem Brief vertraulich gegeben.]

[Anm. Joachim Gruber: siehe auch Notes, Chapter 12, Seite 365 von The Doomsday Machine:

"About 7:30 A.M. on October 16, 1962, McNamara's reaction to the impending crisis was: "This shows how stupid it was to draw that line; I advised against it.")] - Daniel Ellsberg on the Existential Threat of Global Conflict

"[U]nsere Regierung ... ist eine Regierung, die ... eine verdeckte Außenpolitik betreibt, die anders ist als das, was sie sagt. Die tatsächliche Politik ist verdeckt. Man lügt über sie - mit Beweisen, nicht nur mit Behauptungen - und zwar auf eine Weise, die die Menschen von den Lügen überzeugt. ... Die USA hatten eine verdeckte Außenpolitik. Die Außenpolitik ist nicht das, was der Präsident oder das Außenministerium behauptet. Sie ist nicht immer das, was ein Pressesprecher erklärt. Die Politik ist immer anders als das. ... Um das Geheimnis zu wahren, müssen Sie also darüber lügen, was Sie wissen, was Sie denken und so weiter. Aber ich sage mehr als das: Eine verdeckte Politik ist nicht nur geheim, sie ist von Anfang bis Ende verlogen."

"In der Tat war es verrückt, seit 1950 eine imperiale Politik zu verfolgen, die mit nuklearen Drohungen in einer Welt arbeitet, in der die Möglichkeit einer nuklearen Antwort besteht. Schon vorher war es mörderisch. Imperien waren ja schon immer mörderisch. Aber jetzt war es in einer Weise selbstmörderisch, wie es vorher nicht möglich war. Und ich behaupte, dass diese Welt in den letzten 60 Jahren von verrückten Männern beherrscht wird, und von einer verrückten Psychose der Öffentlichkeit, die ihnen das erlaubt."

"... Die Ziele unserer verdeckten Operationen, die Ziele unserer Außenpolitik im Allgemeinen sind andere, als wir sagen. Sie dienen nicht dazu, unsere nationale Sicherheit zu verbessern."

"Sie gefährden zu einem großen Teil unsere nationale Sicherheit, indem sie Bedrohungen, die buchstäblich unsere Existenz bedrohen, tolerieren, provozieren oder fördern. Ohne unsere Außenpolitik gäbe es nicht fünftausend auf uns gerichtete sowjetische Raketen, die jeden Tag die Welt einschließlich uns vernichten könnten. Die gäbe es nicht, wenn unsere Außenpolitik anders wäre. Wenn unsere Außenpolitik in erster Linie darauf abzielte, die Vereinigten Staaten vor einer existenziellen Bedrohung zu bewahren - damit meine ich das Überleben, das physische Überleben bis zum letzten Menschen -, wenn sie darauf abzielte, Bedrohungen für unser physisches Überleben zu verhindern, dann hätte sie leicht darauf ausgerichtet sein können, die Anwesenheit von zu einem bestimmten Zeitpunkt etwa 30 000 sowjetischen Waffen zu verhindern."

"Aber diese Existenz ist ein von unserer Politik in Kauf genommener Kollateralschaden, ein Preis unserer Außenpolitik, die unserem eigenen Vorteil dient und nicht auf unserer Sicherheit aufgebaut ist." (Ellsberg präzisiert dies in der Einleitung zu "The Doomsday Machine").

[... Without the First Amendment] [w]e have monarchical powers, imperial powers, formally, and every empire requires secrecy to cloak its acts of violence that maintain it as an empire. (D. Ellsberg: Losing 1st Amendment Reverses War of Independence, January 22, 2023)

"Dr. Seltsam könnte man gut als Dokumentarfilm bezeichen."

[Anmerkung Jochen Gruber: In diesem Zusammenhang vielleicht interessant sind die folgende literarische Darstellung bzw. historische Recherche:

In Krisenzeiten brauchen nukleare Großmächte lange Vorwarnzeiten und darf der Ersteinsatz von Nuklearwaffen keine Option sein. Beide Sicherheitsvorkehrungen fehlen bei der Ukrainekrise.

2.4 Jill Stein: keine Perspektive

Laut einer Umfrage, die Jill Stein in CN-Live zitierte, fühlen sich die heute 15 bis 25-Jährigen von uns planetaren Hazardeuren (teilweise ihren Eltern) völlig allein gelassen: https://youtu.be/-9tB59pJXJY?t=4805s

- 50% sind hoffnungslos,

- 25% haben in den letzten 14 Tagen darüber nachgedacht, sich etwas anzutun.

2.4.1 Es geht um unser Leben

- Kapitalismus im Endstadium, Imperium im Endstadium (Endstadium im medizinischen Sinn).

- Die grundlegenden Institutionen unserer Demokratie, z.B. Medien, Bildungs-, Wirtschafts-, Umwelt- und Gesundheitseinrichtungen wurden gekapert. Die Menschen haben das Vertrauen in sie verloren.

- selbst Progressive haben ihre Sache aufgegeben

- Wir müssen uns vom Krieg gegeneinander auf den Krieg gegen den Klimawandel umorientieren.

- Wenn die Menschen begreifen, dass wir um um unser Leben kämpfen.

- Der Fall Assange: ein Zeichen für die Korruption der Medien

2.5 Chris Hedges: Trauma in den USA

... Die klassischen Werke über Trauma von Dr. Bessel van der Kolk, Dr. Gabor Maté und Dr. Judith Herman stellen unverblümt fest, dass das, was in einer Wirtschaftsgesellschaft als normales Verhalten akzeptiert wird, im Widerspruch zu den grundlegenden menschlichen Bedürfnissen und unserer psychischen und physischen Gesundheit steht. Große Teile der amerikanischen Öffentlichkeit, insbesondere die vielen Millionen Menschen, die ausrangiert und ausgegrenzt wurden, leiden unter chronischen Traumata.

Barbara Ehrenreich in Nickel and Dimed: On (Not) Getting By in America beschreibt das Leben der arbeitenden Armen als einen einzigen langen ""Notstand"". Dieses Trauma ist für uns persönlich ebenso zerstörerisch wie in sozialer und politischer Hinsicht. Es versetzt uns in einen Zustand der Entfremdung, in dem Verwirrung, Unruhe, Leere und Einsamkeit unser Leben bestimmen. Ganze Teile der amerikanischen Gesellschaft, insbesondere die Armen, sind überflüssig und unsichtbar geworden. Wie Dr. van der Kolk schreibt, ist ein Trauma, wenn wir nicht gesehen und erkannt werden".

"Unsere Kultur lehrt uns, uns auf unsere persönliche Einzigartigkeit zu besinnen, aber auf einer tieferen Ebene existieren wir kaum als individuelle Organismen", stellt Dr. van der Kolk fest.

Ein Trauma betäubt unsere Fähigkeit zu fühlen. Es zersplittert unser Selbst. Es koppelt uns von unserem Körper ab. Es hält uns in einem Zustand des übermäßigen Alarms. Es bringt uns dazu, unsere Wünsche, die uns oft von der Konsumgesellschaft künstlich suggeriert werden, mit unseren Bedürfnissen zu verwechseln. Traumatisierte Menschen sehen die Welt um sich herum als feindlich und gefährlich an. Ihnen fehlt ein positives Bild von sich selbst und sie verlieren die Fähigkeit, zu vertrauen. Viele ersetzen Intimität und Liebe durch sexuellen Sadismus, wodurch wir zu einer pornografisierten Kultur geworden sind. Das Trauma schafft eine Welt, die der Psychiater Robert Jay Lifton als "Fälschung" bezeichnet, die durch Phantomfeinde, Lügen und dunkle Verschwörungen definiert ist. Es negiert die Sinnhaftigkeit und die Bedeutung des Lebens.

Trauma, schreibt Dr. Herman, "treibt Menschen dazu, sich aus engen Beziehungen zurückzuziehen und sie gleichzeitig verzweifelt zu suchen". Es löst Scham-, Schuld- und Minderwertigkeitsgefühle aus, schreibt sie, sowie das Bedürfnis, Erinnerungen an das Trauma im täglichen Leben zu vermeiden. Ein Trauma beeinträchtigt die Fähigkeit zur Intimität erheblich. Ein Trauma kann die Konzentration auf extrem begrenzte Ziele dramatisch reduzieren, oft nur eine Frage von Stunden oder Tagen".

"Wenn Trauma eine Abkopplung vom Selbst bedeutet, dann macht es Sinn zu sagen, dass wir kollektiv von Einflüssen überflutet werden, die das Trauma sowohl ausnutzen als auch verstärken", schreibt Dr. Maté.

Systematische und wiederholte Traumata, sei es durch einen einzelnen Täter oder ein politisches System, zerstören die persönliche Autonomie. Der Täter wird omnipotent. Widerstand wird als zwecklos akzeptiert. "Das Ziel des Täters ist es, seinem Opfer nicht nur Angst vor dem Tod, sondern auch Dankbarkeit dafür zu vermitteln, dass es leben darf", schreibt Dr. Herman. Dieses Trauma legt den Grundstein für das heimtückischste Merkmal aller Tyranneien, ob groß oder klein. Totale Kontrolle. Ein lang anhaltendes Trauma reduziert seine Opfer auf einen Zustand psychologischer Infantilität. Es konditioniert sie dazu, für ihre eigene Versklavung zu plädieren.